- استغلال فريق “دونجن” التابع لليدر لهواتف MediaTek، واستعادة رموز التعريف وعبارات بذور محفظة العملات المشفرة

- يمكن للمهاجمين استخراج مفاتيح التشفير الجذرية من أجهزة أندرويد المطفية عبر USB

- فشل بيئة التنفيذ الموثوق بها من Trustonic في منع الهجمات على ربع أجهزة أندرويد

اكتشف فريق القرصنة الأخلاقي التابع لليدر، دونجن ثغرة في هواتف أندرويد المدعومة من MediaTek تسمح للمهاجمين بالوصول إلى البيانات الحساسة في أقل من دقيقة.

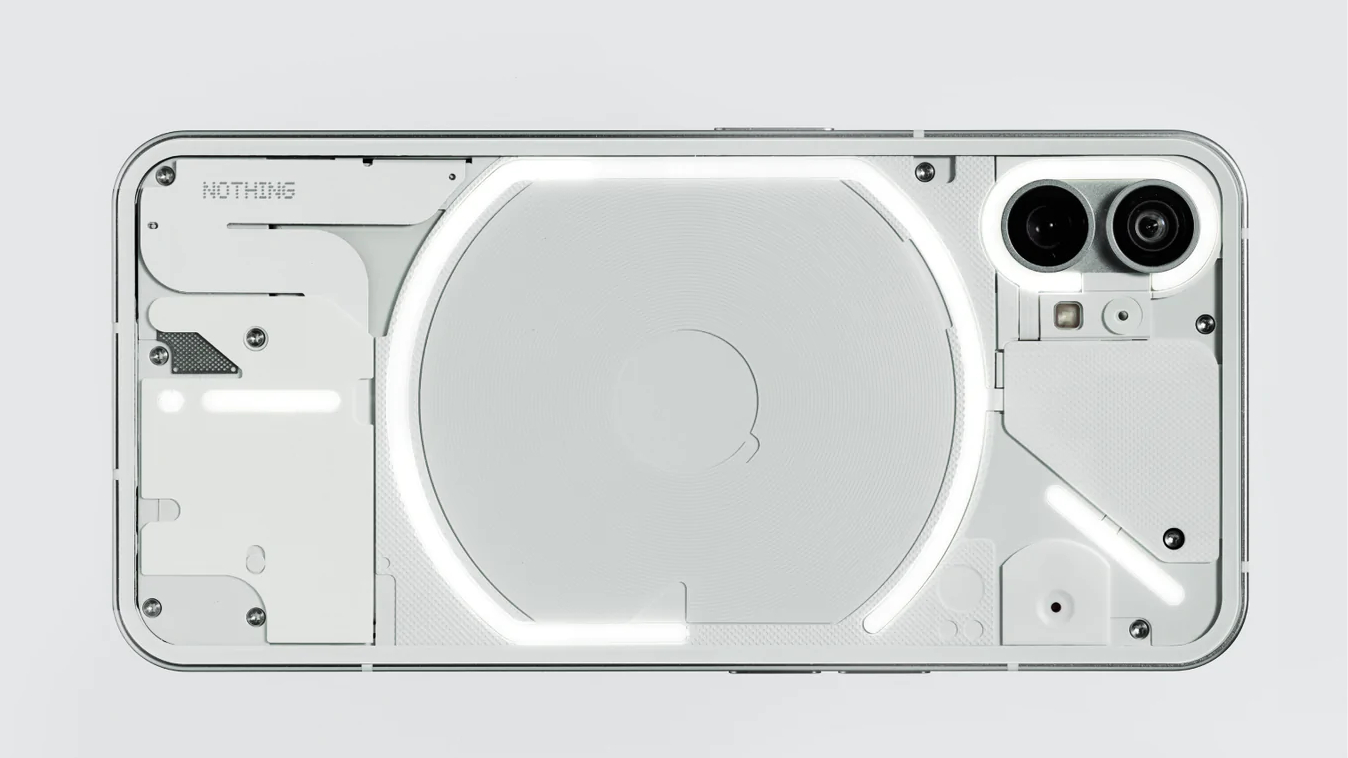

باستخدام هاتف Nothing CMF Phone 1، تمكنت دونجن من تجاوز نظام التشغيل أندرويد تمامًا، واستعادة رمز التعريف، وفك تشفير التخزين، واستخراج عبارات البذور من عدة محافظ للعملات المشفرة.

تؤثر هذه الثغرة على الأجهزة التي تستخدم بيئة التنفيذ الموثوق بها من Trustonic إلى جانب معالجات MediaTek، الموجودة في حوالي واحد من كل أربعة هواتف أندرويد في جميع أنحاء العالم.

التقرير يتابع أدناه

كيفية استخراج المهاجمين للمفاتيح التشفيرية

يمكن للمهاجمين توصيل هاتف مطفأ عبر USB واستعادة المفاتيح التشفيرية الجذرية قبل تحميل نظام التشغيل.

بمجرد الحصول عليها، تتيح هذه المفاتيح فك تشفير التخزين في وضع عدم الاتصال وكسر رمز التعريف الخاص بالجهاز، مما يكشف بيانات التطبيقات، بما في ذلك الرسائل والصور ومعلومات المحفظة.

تظهر هجمات عدم النقر أن هواتف أندرويد تفتقر كثيرًا إلى الحماية الكافية من الأجهزة والبرامج الثابتة لتأمين المعلومات الحساسة للمستخدم ضد الاستغلالات المتقدمة.

“يثبت هذا البحث ما حذرنا منه منذ فترة طويلة: لم تصمم الهواتف الذكية أبدًا لتكون خزائن. بينما يمكن تصحيح هذا الأمر، ونشجع جميع المستخدمين على التحديث مع أحدث إصلاحات الأمان،” قال تشارلز جيلموت، كبير مسؤولي التكنولوجيا في ليدر.

“إذا كانت عملتك المشفرة على هاتف، فهي آمنة فقط مثل أضعف حلقة في الأجهزة أو البرمجيات الثابتة أو البرمجيات الخاصة بذلك الهاتف.”

يجري فريق دونجن مراجعات منتظمة لأجهزة ليدر والأجهزة الطرفية، ويكشف عن الثغرات بمسؤولية للسماح للمصنعين بإصدار الإصلاحات قبل حدوث الاستغلال.

كشفت ليدر عن هذه الثغرة لميديا تك وTrustonic بموجب عملية الكشف القياسية لمدة 90 يومًا، مما يتيح الوقت لوصول إصلاحات الأمان إلى الشركات المصنعة المتأثرة.

أكدت ميديا تك أنها قدمت التحديثات إلى الشركات المصنعة في 5 يناير 2026، وتم الكشف عن الثغرة علنًا في 2 مارس 2026، كـ CVE-2025-20435.

يجب على المستخدمين تثبيت تحديثات الأمان على الفور لتقليل الهجمات المحتملة، حيث تبقى البرامج الثابتة القابلة للتحديث حاسمة لتصحيح الاستغلالات من نوع zero-day بشكل فعال.

يكشف هذا الاستغلال عن المخاطر المترتبة على الاعتماد على الأجهزة المحمولة لتخزين البيانات الخاصة، بما في ذلك محافظ العملات المشفرة وغيرها من المعلومات الحساسة.

تظل جميع البيانات المخزنة على هواتف أندرويد عرضة لهجمات قائمة على الأجهزة، مما يبرز أن التصحيح الفوري هو الدفاع العملي الوحيد ضد التهديدات المتقدمة.

يجب على المستخدمين أن يكونوا على دراية بأن حتى الهواتف الذكية الحديثة تمثل مخاطر أمان متأصلة، ويمكن أن تكشف عيوب الأجهزة أو البرامج الثابتة أو البرمجيات البيانات الحساسة دون إنذار.

يجب عدم اعتبار البيانات الحساسة الشخصية أو التجارية آمنة على الهواتف المحمولة، والاعتماد فقط على هذه الأجهزة لتخزين الأصول يحمل مخاطر جوهرية.

تابع TechRadar على أخبار Google و أضفنا كمصدر مفضل للحصول على أخبارنا وآرائنا ومراجعاتنا الخبرية. تأكد من النقر على زر المتابعة!

وبالطبع يمكنك أيضًا متابعة TechRadar على TikTok للحصول على الأخبار والمراجعات والفيديوهات، واحصل على تحديثات منتظمة منا عبر واتساب أيضًا.